Configura estensioni PostgreSQL | Cloud SQL per PostgreSQL | Google Cloud, Google Bard ora può connettersi a Gmail, documenti, mappe: come funziona

Google Bard ora può connettersi a Gmail, documenti, mappe: come funziona

Contents

- 1 Google Bard ora può connettersi a Gmail, documenti, mappe: come funziona

- 1.1 Configurare le estensioni di PostgreSQL

- 1.2 Usa le estensioni PostgreSQL

- 1.3 Estensioni PostgreSQL Compatibile con SQL Cloud

- 1.4 Scopri di più su alcune estensioni di PostgreSQL

- 1.5 Google Bard ora può connettersi a Gmail, documenti, mappe: come funziona

- 1.6 Estensioni per Google Bard

- 1.7 Google Bard controlla le sue risposte

- 1.8 Le estensioni per Google Chrome possono recuperare le password in chiaro !

- 1.9 I siti più popolari sono vulnerabili

Ultimo aggiornamento sul 2023/09/05 (UTC).

Configurare le estensioni di PostgreSQL

È possibile estendere PostgreSQL raggruppando gli oggetti SQL in un pacchetto per usarli come unità. Questa pagina contiene informazioni sulla configurazione delle estensioni PostgreSQL compatibili con Cloud SQL.

Usa le estensioni PostgreSQL

È possibile installare solo estensioni compatibili con Cloud SQL. Per ulteriori informazioni, consultare la sezione Extensions PostgreSQL compatibile con Cloud SQL.

Si accorse : È possibile installare solo estensioni sull’istanza principale, non sull’istanza duplicata con l’accesso alla lettura. Una volta installato, l’estensione viene replicata sul corpo duplicato con accesso alla lettura.

Installare un’estensione

Prima di utilizzare un’estensione, installalo procedendo come segue:

- Nello strumento PSQL, eseguire il comando Crea Extension.

Condizioni richieste per i diritti del superuser

In Cloud SQL, le estensioni possono essere create solo dagli utenti con il ruolo cloudsqlsuperususeuse . Quando si crea un’istanza PostgreSQL, l’utente Postgre predefinito viene creato automaticamente (ma è necessario definire la loro password). L’utente di Postgres predefinito ha il ruolo di cloudsqlsuperuser . Per ulteriori informazioni, consultare la pagina sugli utenti di PostgreSQL.

Si accorse : Se si importa un database contenente un’estensione creata da un utente personalizzato, non è possibile eliminare l’utente senza eliminare l’intero database importato.

Collegamenti tra database

Per connettersi, le istanze target devono trovarsi nella stessa rete VPC del corpo di connessione.

In Google Cloud Console, non è possibile scegliere il pulsante Autorizzare solo le connessioni SSL Per istanze del cluster. Inoltre, per connettersi ai database all’interno della stessa istanza, non è possibile definire l’host su “localhost” o su 127.0.0.1 . È necessario utilizzare l’indirizzo IP indicato per la tua istanza in Google Cloud Console.

Richiedi assistenza per una nuova estensione

Non puoi creare le tue estensioni in SQL Cloud.

Per una richiesta di assistenza in merito a un’estensione, fare clic su +1 sul rapporto o creare un nuovo problema. Per ottenere l’elenco dei problemi riportati in merito al cloud SQL e ottenere informazioni sulla creazione di problemi, consultare la sezione di ricerca o creare report di problemi e richieste di funzionalità del prodotto.

Estensioni PostgreSQL Compatibile con SQL Cloud

Per ulteriori informazioni sull’uso di un’estensione specifica, seguire il collegamento alla documentazione che appare in una delle tabelle seguenti.

L’assistenza relativa alle estensioni di PostgreSQL con Cloud SQL è divisa in diverse categorie:

- Estensioni di Postgis

- Estensioni del tipo di dati

- Estensioni linguistiche

- Varie estensioni

Postgis

Postgis 3 Extension.0 è compatibile con Cloud SQL per PostgreSQL per tutte le versioni principali.

La tabella seguente contiene le versioni dell’estensione PostGIS per ogni versione di SQL Cloud per PostgreSQL:

| Versione SQL Cloud per PostgreSQL | Estensione Postgis |

| PostgreSQL 9.6 | 2.3.11 |

| PostgreSQL 10 | 2.4.9, 3.1.4 |

| PostgreSQL 11 | 2.5.5, 3.1.4 |

| PostgreSQL 12 | 3.1.4 |

| PostgreSQL 13 | 3.1.4 |

| PostgreSQL 14 | 3.1.4 |

Per un’importante versione specifica di PostgreSQL, nel comando Crea Extension, è possibile specificare una versione dell’estensione PostGIS utilizzando la versione versione .

L’estensione Postgis include i seguenti elementi:

- Postgis

- Postgis_Raster

- Postgis_Sfcgal

- Postgis_tiger_geocoder

- Postgis_topology

- Indirizzo_Standardizer

- Indirizzo_standardizer_data_us

Per ulteriori informazioni, consultare la sezione Installazione PostGIS (installazione di PostGIS).

Inoltre, Cloud SQL per PostgreSQL include la versione 3.3.0 dell’estensione pGrouting, che estende Postgis. L’estensione PGRouting migliora il trattamento geospaziale tramite routing e analisi della rete.

Puoi aggiornare manualmente Postgis e le estensioni associate alla loro ultima versione. Per saperne di più sull’aggiornamento delle estensioni di PostGIS, consultare la pagina di aggiornamento PostGI.

Estensioni del tipo di dati

| Estensione | Descrizione |

| Btree_gin | Fornisce esempi di classi di operatori dell’indice Gin che implementano un comportamento equivalente a un indice B-Tree. Cloud SQL per PostgreSQL 9.6 Usa la versione 1.0. PostgreSQL 10 utilizza la versione 1.2. Tutte le altre versioni utilizzano la versione 1.3. |

| Btree_gist | Fornisce classi di operatori dell’indice GIST che implementano il comportamento equivalente a un indice B-Tree. Cloud SQL per PostgreSQL 9.6 Usa la versione 1.2. PostgreSQL 10, 11, 12 e 13 usa la versione 1.5. Postgresql 14 utilizza la versione 1.6. |

| chkpass | Implementa un tipo di dati CHKPass progettato per archiviare le password crittografate. Cloud SQL per PostgreSQL 9.6 e 10 usano la versione 1.0. Non compatibile con altre versioni. |

| citext | Fornisce un tipo di catena di caratteri citext non sensibile alla rottura. Cloud SQL per PostgreSQL 9.6 Usa la versione 1.3. PostgreSQL 10 utilizza la versione 1.4. Postgresql 11 utilizza la versione 1.5. PostgreSQL 12, 13 e 14 usa la versione 1.6. |

| cubo | Implementa un tipo di dati del cubo per rappresentare cubi multidimensionali. Cloud SQL per PostgreSQL 9.6 e 10 usano la versione 1.2. Postgresql 11 utilizza la versione 1.3. PostgreSQL 12 e 13 usano la versione 1.4. Postgresql 14 utilizza la versione 1.5. |

| Hstore | Implementa il tipo di dati Hstore per archiviare le set di coppie di tasti/valori all’interno di un singolo valore PostgreSQL. Cloud SQL per PostgreSQL 9.6 e 10, usa la versione 1.4. Postgresql 11 utilizza la versione 1.5. PostgreSQL 12 utilizza la versione 1.6. PostgreSQL 13 utilizza la versione 1.7. Postgresql 14 utilizza la versione 1.8. |

| Non è | Fornisce tipi di dati per determinati standard di numerazione del prodotto internazionale. Cloud SQL per PostgreSQL 9.6 e 10 usano la versione 1.1. Tutte le altre versioni utilizzano la versione 1.2. |

| IP4R | Fornisce tipi di dati per indirizzi IPv4/V6, spiagge di indirizzo IP e compatibilità con gli indici. Cloud SQL per PostgreSQL utilizza la versione 2.4. |

| ltree | Implementa un tipo di dati LTREE per rappresentare le etichette di dati memorizzate in una struttura gerarchica sotto forma di un albero. Cloud SQL per PostgreSQL 9.6, 10, 11 e 12 usano la versione 1.1. Postgresql 13 e 14 usano la versione 1.2. |

| lo | Assistenza per la gestione di oggetti di grandi dimensioni (chiamati anche LO o BLOB). Cloud SQL per PostgreSQL utilizza la versione 1.1. |

| PostgreSQL-HLL | Introduce un nuovo tipo di dati, HLL, che è una struttura di dati hyperloglog. Vedi anche la sezione PostgreSQL-HLL in questo documento. Cloud SQL per PostgreSQL utilizza la versione 2.16. |

| prefisso | Fornisce una corrispondenza prefisso e compatibilità con gli indici. Cloud SQL per PostgreSQL utilizza la versione 1.2.0. |

Estensioni linguistiche

| Estensione | Descrizione |

| plpgsql | Lingua procedurale caricato per creare funzioni, procedure e trigger. Puoi anche utilizzare questa lingua per eseguire il codice direttamente nei blocchi Do. Cloud SQL per PostgreSQL utilizza la versione 1.0. |

| PLV8 | Fornisce un linguaggio procedurale per attivare JavaScript. Cloud SQL per PostgreSQL utilizza la versione 3.1.2, che utilizza la versione 9.9 del motore JavaScript V8. |

Varie estensioni

- Cloud SQL per PostgreSQL 9.6 Usa la versione 1.1.4 pgaudit.

- Cloud SQL per PostgreSQL 10 utilizza la versione 1.2.3 pgaudit.

- Cloud SQL per PostgreSQL 11 utilizza la versione 1.3.3 pgaudit.

- Cloud SQL per PostgreSQL 12 utilizza la versione 1.4.2 di PGAudit.

- Cloud SQL per PostgreSQL 13 utilizza la versione 1.5.1 di PGAudit.

- Cloud SQL per PostgreSQL 14 utilizza la versione 1.6.1 di PGAudit.

I valori che puoi definire per i file di notizie di audit per tutte le versioni di PGAudit sono letti, scrittura, funzione, ruolo, DDL, misc e tutto . Per le versioni 1.4.2 a 1.6.1, puoi anche definire il valore di misc_set .

Per ulteriori informazioni sull’uso di questa estensione con SQL Cloud, consultare la pagina di audit PostgreSQL utilizzando PGAudit.

Creato e gestisce tabelle temporanee di tipo DB2 o Oracle in un database PostgreSQL.

Cloud SQL per PostgreSQL utilizza la versione 2.9.0.

Estensione open source per archiviare e cercare rappresentazioni vettoriali continue nei database PostgreSQL.

Cloud SQL per PostgreSQL utilizza la versione 0.4.2

Nascondi o sostituisci le informazioni personali o sensibili da un database PostgreSQL per saperne di più, consultare la sezione PostgreSQL_Anonymizer.

Cloud SQL per PostgreSQL utilizza la versione 1.0.0.

Scopri di più su alcune estensioni di PostgreSQL

Questa sezione descrive in modo più dettagliato alcune delle estensioni PostgreSQL compatibili con le tabelle sopra.

Aut_esplain

Per iniziare a utilizzare questa estensione su un’istanza, definire l’opzione cloudsql.abilita_auto_explain on . Per saperne di più sulla configurazione delle opzioni e per scoprire le opzioni compatibili con questa estensione, consultare la pagina delle opzioni del database Configura.

Inoltre, per un utente con il ruolo di cloudsqlsuperuseruse (solo), è possibile utilizzare il comando di caricamento per caricare questa estensione durante una sessione.

dblink

In una sessione di database, è possibile utilizzare questa estensione per connettersi ai database PostgreSQL ed eseguire le richieste.

Attualmente, questa estensione opera per due istanze cloud SQL con connettività IP privata all’interno della stessa rete VPC o per i database attraversati nella stessa istanza.

Si accorse : In Cloud SQL, non è possibile utilizzare i certificati dei clienti con DBLINK.

Per ulteriori informazioni, consultare la sezione DBLINK nella documentazione PostgreSQL.

Usa DBLINK per connettersi con una password

Per connettersi ai database o per connettersi alla stessa istanza di un altro utente, è necessario specificare una password. Ecco un estratto di codice come esempio (da non utilizzare in produzione):

Seleziona * da dblink ('dbname = name port = 1234 host = host user = utente password = password', 'selezionare ID, nome dalla tabella' \) come t (id int, testo testo);

Altrimenti, per configurare solo una connessione, ecco un altro esempio di codice (da non utilizzare in produzione):

Seleziona dblink_connect ('dbname = dblinktest user = postgres host = name_or_ip password = xxx');

Connettiti senza password utilizzando dblink

Per connettersi alla stessa istanza utilizzando l’identità dello stesso utente, è possibile connettersi senza password. Esempio :

- Definire il seguente indicatore del database per attivare le connessioni locali senza password.

Cloudsql.abilit_passwordless_local_connections - Connettiti senza specificare l’host, il che implica una connessione alla stessa istanza. Ecco un esempio:

Seleziona * da dblink ('dbname = finance user = alice', 'selezionare redditi dal reddito') come restituito (reddito intero); Il risultato dovrebbe apparire così:

Reddito -------- 1000 (1 riga)

Inoltre, per connettersi ad altri database all’interno della stessa istanza, non è possibile definire l’host su “localhost” o su 127.0.0.1 . È necessario utilizzare l’indirizzo IP indicato per la tua istanza in Google Cloud Console.

Consultare anche le sezioni postgres_fdw e pl/proxy in questo documento.

pagina

Questa estensione ispeziona il contenuto delle pagine del database a un livello inferiore. Per saperne di più, consultare la sezione Pageins Rispetta nella documentazione di PostgreSQL.

pg_bigm

Questa estensione attiva la ricerca completa del testo e consente l’uso di un indice Bigram per una ricerca completa di testo più veloce.

Per iniziare a utilizzare questa estensione su un’istanza, definire l’opzione cloudsql.abilita_pg_bigm on . Sono anche accettate le seguenti opzioni:

- pg_bigm.Abilita_recheck

- pg_bigm.gin_key_limit

- pg_bigm.somiglianza_limit

Per saperne di più sulla definizione di opzioni e per scoprire le opzioni compatibili con questa estensione, consultare le opzioni di configurazione del database.

pg_cron

Per iniziare a usare pg_cron su un’istanza, definire l’opzione cloudsql.abilita_pg_cron on . Per saperne di più sulla definizione di opzioni e per scoprire le opzioni compatibili con questa estensione, consultare le opzioni di configurazione del database.

Le attività sono configurate come nodi di calcolo in background. Potrebbe pertanto essere necessario utilizzare le tecniche standard PostgreSQL (come l’opzione Max_Worker_Processes) per regolare il numero di nodi di calcolo in background.

Per questa estensione, Cloud SQL è compatibile con la modalità nodo di calcolo in background, ma non con l’interfaccia LiBPQ. Pertanto, questa estensione non richiede autenticazione diretta.

pgfcorce

Questa estensione contiene funzioni per gestire le pagine nella memoria della cache del disco del sistema operativo da PostgreSQL. Per ulteriori informazioni, consultare la documentazione dedicata a PGFINCORE.

pg_frepacemap

Questa estensione esamina la mappa dello spazio libero (FSM, mappa dello spazio libero). Per saperne di più, consultare la sezione PG_FRESPACEMAP nella documentazione di PostgreSQL.

pg_hint_plan

Per iniziare a utilizzare questa estensione su un’istanza, definire l’opzione cloudsql.abilita_pg_hint_plan on . Per saperne di più sulla configurazione delle opzioni e per scoprire le opzioni compatibili con questa estensione, consultare la pagina delle opzioni del database Configura.

Altrimenti, per un utente che ha solo il ruolo di CloudsQlsuperuser, è possibile utilizzare il comando di caricamento per caricare questa estensione durante una sessione.

pg_partman

Questa estensione consente di creare e gestire set di tabelle in base all’ora e alla serie.

In Cloud SQL, questa estensione non include il nodo di calcolo in background per la manutenzione automatica delle partizioni. Invece, è possibile utilizzare ad esempio Cloud Scheduler per orchestrare la manutenzione chiamando le funzioni di manutenzione a intervalli regolari.

Pg_proctab

Ecco i passaggi da seguire per utilizzare l’estensione PG_PROCTAB per attivare l’utilità PG_Top:

- Nello strumento PSQL, eseguire il comando Crea Extension per PG_PROCTAB.

- Scarica ed esegui pg_top.

- Quando ti connetti a un’istanza cloud SQL per PostgreSQL, aggiungi l’opzione -r in modo da poter connettersi a un database remoto e ottenere metriche.

Le seguenti metriche sulla scala delle istanze, che sono incluse nel risultato, includono l’uso di altri agenti e servizi del corpo:

- Carico medio

- Stati di processori (% utente, nice, sistema, inattivo e iowit)

- Memoria (usato, gratuito e chat)

pg_repack

Questa estensione consente di eliminare i dati ingombranti da tabelle e indici. È possibile utilizzare questa estensione per creare un cluster online (classificare le tabelle per indice del cluster). Per ulteriori informazioni, consultare la documentazione dedicata a pg_repack. Inoltre, per utilizzare questa estensione in SQL Cloud, è necessaria una procedura speciale per aggiungere diritti a un utente.

Se un utente non ha il ruolo di cloudsqlsuperuser desidera utilizzare un’estensione, è necessario concedergli i diritti di Cloudsqlsuperuseruse . Per saperne di più, consultare le condizioni richieste per i diritti del super utenti. L’esempio seguente utilizza il comando Grant per aggiungere i diritti necessari.

Esempio di aggiunta di diritti

Ad esempio, Csuper1 corrisponde a un cloudsqlsuperuser e l’utente TestDB è un database appartenente a Testuser . Per creare l’estensione PG_Repack in TestDB, inizialmente eseguire i seguenti comandi:

-

Connettiti a Testdb come utente cloudsqlsuperuseruse:

PSQL -U CSUPER1 -D TESTDB; Concedere testuer a csuper1; Crea estensione pg_repack; pg_repack -h -d testdb -u csuper1 -k -t t1 Revoca testuser da CSUPER1;

Il comando pg_repack può fallire con il seguente errore:

“Errore: query non riuscita: SSL SYSCall Errore: EOF rilevato”

Se si verifica questo errore, prova a definire un valore inferiore per i messaggi di Keepalive TCP, esegui il comando pg_repack . Per saperne di più, consultare la scadenza prima della scadenza delle connessioni (dal motore di calcolo).

pgtt

Per iniziare a utilizzare questa estensione su un’istanza, definire l’opzione PGTT.Abilitato su . Per saperne di più sulle impostazioni degli indicatori e per scoprire gli indicatori compatibili con questa estensione, consultare la pagina Configura gli indicatori del database.

PG_Visibilità

Consente di esaminare la scheda di visibilità (VM, la mappa della visibilità) e le informazioni di visibilità nella pagina di una tabella. Per saperne di più, consultare la sezione PG_Visibilità nella documentazione di PostgreSQL.

PL/Proxy

Questa estensione è un gestore delle lingue procedurali che autorizza le chiamate procedurali remote tra i database PostgreSQL, con segmentazione opzionale.

Per ulteriori informazioni, consultare la documentazione PL/Proxy.

Per connettersi, le istanze target devono trovarsi nella stessa rete VPC del corpo di connessione. In Google Cloud Console, non è possibile scegliere il pulsante Autorizzare solo le connessioni SSL Per istanze del cluster.

Inoltre, per connettersi ad altri database all’interno della stessa istanza, non è possibile definire l’host su “localhost” o su 127.0.0.1 . È necessario utilizzare l’indirizzo IP indicato per la tua istanza in Google Cloud Console.

Consultare anche le sezioni postgres_fdw e dblink in questo documento.

Postgresql_anonymizer

Per iniziare a utilizzare questa estensione su un’istanza, definire l’opzione cloudsql.Abilita_anon on . Per saperne di più sulle impostazioni degli indicatori e per scoprire gli indicatori compatibili con questa estensione, consultare la pagina Configura gli indicatori del database.

postgres_fdw

Questa estensione consente di esporre le tabelle di altri database PostgreSQL come tabelle “straniere” nel database corrente. Questi tavoli sono quindi disponibili, un po ‘come se fossero tavoli locali. Per ulteriori informazioni, consultare la sezione Postgres_FDW nella documentazione PostgreSQL.

Questa estensione opera per due istanze di cloud SQL con connettività IP privata all’interno della stessa rete VPC o per i database attraversati nella stessa istanza.

Inoltre, per connettersi ad altri database all’interno della stessa istanza, non è possibile definire l’host su “localhost” o su 127.0.0.1 . È necessario utilizzare l’indirizzo IP indicato per la tua istanza in Google Cloud Console.

Inoltre, in Google Cloud Console, non è possibile scegliere il pulsante Autorizzare solo le connessioni SSL Per corpi di cluster che archiviano dati stranieri. Solo un utente cloudsqlsuperuser può possedere un wrapper di dati stranieri postgres_fdw.

Consultare anche le sezioni PL/Proxy e DBLINK in questo documento.

PostgreSQL-HLL

Questa estensione introduce un nuovo tipo di dati, HLL, che è una struttura di dati iperloglog. Per ulteriori informazioni, consultare la documentazione dedicata a PostgreSQL-HLL.

Commento

Se non diversamente indicato, il contenuto di questa pagina è regolato da una licenza Creative Commons Assegnazione 4.0 e i campioni di codice sono regolati da una licenza Apache 2.0. Per ulteriori informazioni, consultare le regole del sito degli sviluppatori di Google. Java è un marchio registrato di Oracle e/o delle sue società affiliate.

Ultimo aggiornamento sul 2023/09/05 (UTC).

Google Bard ora può connettersi a Gmail, documenti, mappe: come funziona

L’agente conversazionale è ora in grado di combinare informazioni da diversi strumenti di Google e incorpora un sistema di verifica delle origini.

José Billon / Pubblicato il 19 settembre 2023 alle 16:31

In un blog pubblicato questo martedì 19 settembre, Google annuncia nuovi prodotti per il suo chatbot Google Bard. Il concorrente CHATGPT, che non era stato aggiornato dal 13 luglio, ha estensioni che gli consentono di connettersi ad altri prodotti Google e un’opzione per verificare le fonti. Queste aggiunte, che seguono gli aggiornamenti del modello Palm 2, sono accessibili solo per gli usi inglesi.

Estensioni per Google Bard

Le estensioni di Google Bard ora consentono agli utenti di farlo “Trova e visualizza le informazioni pertinenti da Google Tools”, Come Gmail, Docs, Drive, Google Maps, YouTube o Google Hotels. Concretamente, Bard è in grado di cercare informazioni all’interno di ciascun servizio e di combinarle per fornire una risposta adattata.

Ad esempio, se pianifichi un viaggio al Grand Canyon (un progetto che occupa molte schede), ora puoi chiedere a Bard di estrarre da Gmail le date adatte a tutti, di consultare le informazioni in tempo reale su voli e hotel, Ottieni il percorso di Google Maps verso l’aeroporto, […] tutto in una sola conversazione.

Inoltre, Google si impegna a proteggere le informazioni personali: le estensioni per Google Workspace non utilizzeranno i tuoi contenuti da Gmail, documenti e guida per la pubblicità mirata o per formare il modello.

Google Bard controlla le sue risposte

Sulla sua interfaccia, Google Bard indica sempre che è nella fase sperimentale. In effetti, quando è stato lanciato, il chatbot ha annunciato il potere “A volte sbagliare”, Ciò che eravamo stati in grado di confermare durante il nostro test. Per garantire gli utenti della veridicità delle informazioni che trasmette, l’IA ora incorpora una funzione doppio controllo, che offre la possibilità di accedere a fonti concordanti e contraddittorie relative alle informazioni trasmesse nelle risposte.

Concretamente, se si preme il pulsante Risposta (Google Logo), il chatbot valuta se c’è contenuto sul Web per confermare la sua risposta. Le frasi evidenziate in Green offrono fonti di supporto, mentre le frasi evidenziate in Orange offrono fonti divergenti.

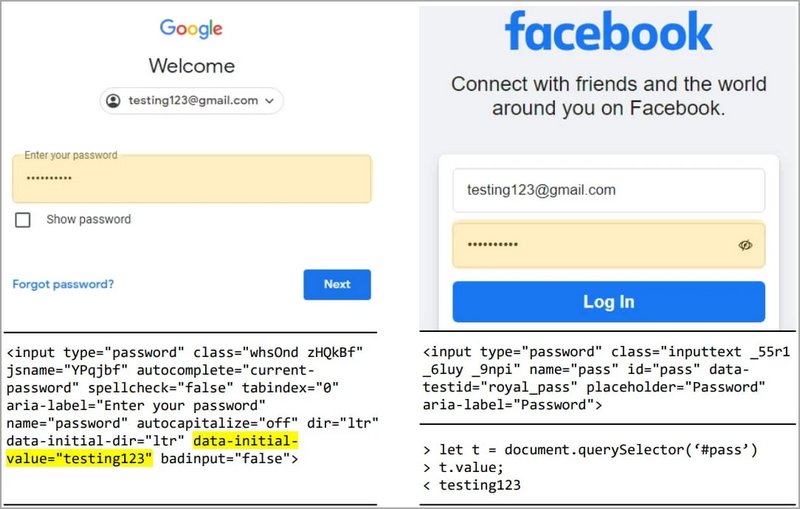

Le estensioni per Google Chrome possono recuperare le password in chiaro !

Da una semplice estensione di Google Chrome, è possibile recuperare in eliminazione le password che inserisci su molti siti popolari. I ricercatori della sicurezza hanno messo in evidenza questa debolezza in un rapporto. Facciamo un check -in.

Un team di ricercatori dell’Università del Wisconsin-Madison ha pubblicato un nuovo rapporto tecnico che mostra che un’estensione legittima installata dal Web Store Chrome all’interno di un browser è in grado di rubare informazioni sensibili. IL Principio del minimo privilegio non essere applicati dagli sviluppatori in molte estensioni, tra cui alcuni popolari, li rende in grado di farloAccedi alle informazioni inserite nei moduli del sito Web. Ciò può consentire l’estensione di Recupera in cancellato l’identificatore e la password dell’utente dell’utente.

In effetti, i ricercatori spiegano che il problema è legato al fatto che gli sviluppatori danno estensioni Accesso illimitato all’albero DOM siti. Anche se il comportamento non è lo stesso su tutti i siti, con determinate forme, I dati inseriti sono visibili nel codice sorgente e le estensioni possono recuperarle. A questo si aggiunge il fatto che L’estensione può abusare dell’API DOM per estrarre direttamente le informazioni inserite quando l’utente lo inserisce.

Per fornire un ulteriore livello di sicurezza, la maggior parte dei browser utilizza Il protocollo V3 manifest introdotto su Google Chrome e che impedisce alle estensioni di svolgere determinate azioni. Tuttavia, lo è insufficiente e inefficace contro gli script di contenuto.

Pertanto, l’estensione sviluppata dagli sviluppatori che si presenta come assistente basato su GPT è in grado di Recupera le informazioni sensibili abusando del codice sorgente HTML della pagina, dei beacon CSS ed elementi JavaScript. Questa estensione non include alcun codice dannoso e È conforme a manifestare v3 Perché non carica il codice da fonti esterne. Pertanto, è stato approvato da Google ed è stato messo online sul Web store di Chrome.

I siti più popolari sono vulnerabili

Secondo i test effettuati dai ricercatori, la maggior parte dei primi 10.000 siti mondiali sono vulnerabili. Circa 1.100 siti archiviano le password dell’utente sotto forma di un testo chiaro in HTML DOM. Inoltre, 7.300 siti sono vulnerabili all’estrazione dei dati tramite accesso API DOM.

Questa debolezza non influisce solo su Google Chrome perché altri browser usano la base del cromo.

Ecco alcuni esempi : gmail.com, Facebook.com, cloudflare.Com, Amazon.com.

Allo stesso tempo, Circa 17.300 estensioni del Web Store Chrome (cioè 12,5 %) hanno le autorizzazioni necessarie per estrarre queste informazioni sensibili. Questo è tanto più inquietante da allora 190 estensioni (alcune con oltre 100.000 download) memorizzano già queste informazioni in variabili. Il che suggerisce che alcune estensioni sfruttano già questo problema di sicurezza.

Condividi questo articolo

- ← Precedenti in Europa, gli abbonamenti Microsoft 365 saranno venduti con o senza team Microsoft

- Microsoft forzierà l’aggiornamento sulle macchine ancora sotto Windows 11 versione 21: 2: 2 AM successiva →

Florian Burnel

Ingegnere di sistema e rete, co-fondatore di IT-Connect e Microsoft MVP “Cloud and Datacenter Management”. Voglio condividere la mia esperienza e le mie scoperte attraverso i miei articoli. Generalista con una particolare attrazione per Microsoft Solutions and Scripting. Buona lettura.

Florian ha 4966 posti e conteggio.Guarda tutti i post di Florian